مرکز پایان نامه هوپاد رایانه

بزرگترین سایت پایان نامه، پروژه و مقاله در تمامی رشتهمرکز پایان نامه هوپاد رایانه

بزرگترین سایت پایان نامه، پروژه و مقاله در تمامی رشتهپروژه شبیه ساز شبکه های بیسیم و پیاده سازی شبکه AD-HOC در OPNET

پروژه شبیه ساز شبکه های بیسیم در OPNET و پیاده سازی شبکه AD-HOC ، کاملا ویرایش شده ، دارای فهرست متن و اشکال، آماده چاپ ، در 125 صفحه مفید و 15 صفحه مقدمات اولیه در قالب Word (قابل ویرایش) چکیده: امروزه، زمینهی شبکههای کامپیوتری درکل دنیا وارد یک فاز رشد نمایی شده است. این تقاضاها، ضرورت مهندسان شبکهی با استعداد و مستعد را به شدت ایجاد کرده است. بنابراین برای دانشگاهها ارائه درس شبکه که هم آموزشی باشد و هم به روز بسیار سخت است. بدلیل موانع دیگر، این که ی ...

پروژه شبیه ساز شبکه های بیسیم در OPNET و پیاده سازی شبکه AD-HOC ، کاملا ویرایش شده ، دارای فهرست متن و اشکال، آماده چاپ ، در 125 صفحه مفید و 15 صفحه مقدمات اولیه در قالب Word (قابل ویرایش) چکیده: امروزه، زمینهی شبکههای کامپیوتری درکل دنیا وارد یک فاز رشد نمایی شده است. این تقاضاها، ضرورت مهندسان شبکهی با استعداد و مستعد را به شدت ایجاد کرده است. بنابراین برای دانشگاهها ارائه درس شبکه که هم آموزشی باشد و هم به روز بسیار سخت است. بدلیل موانع دیگر، این که ی ...مقدمه :

امروزه با پیشرفت تکنولوژی های ارتباطی، برقراری ارتباطات مورد نیاز برای راه اندازی شبکه ها به کمک تکنیک های متفاوتی امکان پذیر می باشد. در تکنولوژی شبکه های بیسیم، انتقال اطلاعات از طریق امواج الکترومغناطیس انجام می گیرد. به همین منظور می توان از یکی از سه نوع موج زیر استفاده نمود:

- مادون قرمز : در این روش فاصله دو نقطه زیاد نیست زیرا امواج مادون قرمز برد کمی دارند و از طرفی سرعت انتقال دادهها توسط این موج پایین میباشد.

- امواج لیزر : این موج در خط مستقیم سیر می کند و نسبت به امواج مادون قرمز دارای برد بالاتر می باشد. مشکل اصلی در این موج، مخرب بودن آن میباشد. « این موج برای بینایی مضر می باشد.

- امواج رادیویی : متداول ترین امواج در ارتباطات شبکه ای هستند و سرعت استاندارد آنها 11 مگابیت بر ثانیه می باشد. تجهیزات و شبکه های کامپیوتری مبتنی بر این نوع موج، به دو دسته تقسیم می شوند:

1- شبکه های بی سیم درون سازمانی یا In door

2- شبکه های بی سیم برون سازمانی یا Out door

شبکه های نوع اول «In door»، در داخل محیط یک ساختمان ایجاد می گردند. جهت طراحی اینگونه شبکه ها می توان یکی از دو روش زیر را در نظر گرفت:

Ad hoc Network -1

Infrastructure Network -2

در Ad hoc Network کامپیوتر ها و سایر ایستگاه های کاری دیگر، دارای یک کارت شبکه بی سیم می باشند و بدون نیاز به دستگاه متمرکز کننده مرکزی قادر به برقراری ارتباط با یکدیگر خواهند بود. اینگونه شبکه سازی بیشتر در مواردی که تعداد ایستگاه های کاری محدود است - در شبکه های کوچک - مورد استفاده قرار می گیرند.

پروژه شبیه ساز شبکه های بیسیم در OPNET و پیاده سازی شبکه AD-HOC ، کاملا ویرایش شده ، دارای فهرست متن و اشکال، آماده چاپ ، در 125 صفحه مفید و 15 صفحه مقدمات اولیه در قالب Word (قابل ویرایش) چکیده: امروزه، زمینهی شبکههای کامپیوتری درکل دنیا وارد یک فاز رشد نمایی شده است. این تقاضاها، ضرورت مهندسان شبکهی با استعداد و مستعد را به شدت ایجاد کرده است. بنابراین برای دانشگاهها ارائه درس شبکه که هم آموزشی باشد و هم به روز بسیار سخت است. بدلیل موانع دیگر، این که ی ...

پروژه شبیه ساز شبکه های بیسیم در OPNET و پیاده سازی شبکه AD-HOC ، کاملا ویرایش شده ، دارای فهرست متن و اشکال، آماده چاپ ، در 125 صفحه مفید و 15 صفحه مقدمات اولیه در قالب Word (قابل ویرایش) چکیده: امروزه، زمینهی شبکههای کامپیوتری درکل دنیا وارد یک فاز رشد نمایی شده است. این تقاضاها، ضرورت مهندسان شبکهی با استعداد و مستعد را به شدت ایجاد کرده است. بنابراین برای دانشگاهها ارائه درس شبکه که هم آموزشی باشد و هم به روز بسیار سخت است. بدلیل موانع دیگر، این که ی ...ترجمه مقاله A comparative study on illumination preprocessing in face recognition

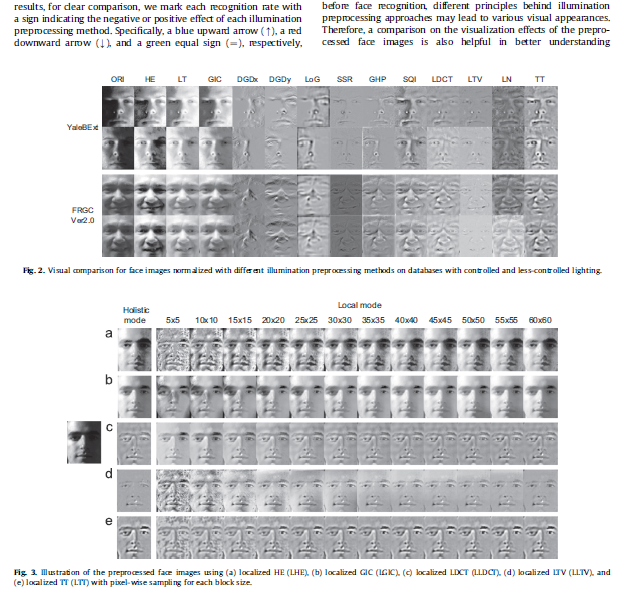

ترجمه تخصصی مقاله ی تشخیص چهره به زبان فارسی ترجمه ی مقاله ی تشخیص چهره ی A comparative study on illumination preprocessing in face recognition به زبان فارسی با 50% تخفیف ویژه فقط برای 5 خریدار اول. اطلاعات کامل پروژه ی ترجمه شده: تیتر انگلیسی پروژه: A comparative study on illumination preprocessing in face recognition تیتر فارسی: بررسی تحلیلی پیش پردازش روشنایی در تشخیص چهره حجم: 1.500mb تعداد صفحات: صفحات زبان اصلی:11 صفحه به صورت فشرده و با تصویر صفحات ترجم ...

ترجمه تخصصی مقاله ی تشخیص چهره به زبان فارسی ترجمه ی مقاله ی تشخیص چهره ی A comparative study on illumination preprocessing in face recognition به زبان فارسی با 50% تخفیف ویژه فقط برای 5 خریدار اول. اطلاعات کامل پروژه ی ترجمه شده: تیتر انگلیسی پروژه: A comparative study on illumination preprocessing in face recognition تیتر فارسی: بررسی تحلیلی پیش پردازش روشنایی در تشخیص چهره حجم: 1.500mb تعداد صفحات: صفحات زبان اصلی:11 صفحه به صورت فشرده و با تصویر صفحات ترجم ...ترجمه تخصصی مقاله ی تشخیص چهره به زبان فارسی

ترجمه ی مقاله ی تشخیص چهره ی A comparative study on illumination preprocessing in face recognition به

اطلاعات کامل پروژه ی ترجمه شده:

تیتر انگلیسی پروژه:

A comparative study on illumination preprocessing in face recognition

تیتر فارسی:

بررسی تحلیلی پیش پردازش روشنایی در تشخیص چهره

حجم:

1.500mb

تعداد صفحات:

صفحات زبان اصلی:11 صفحه به صورت فشرده و با تصویر

صفحات ترجمه شده:17 صفحه بدون تصویر

اطلاعات دیگر:

3 فایل PDF

1 فایل WORD

قابل ویرایش با ورد 2010 و نسخه های بالاتر

________________________________________________________

دانلود کامل مقاله ی انگلیسی A comparative study on illumination preprocessing in face recognition

ترجمه تخصصی مقاله ی تشخیص چهره به زبان فارسی ترجمه ی مقاله ی تشخیص چهره ی A comparative study on illumination preprocessing in face recognition به زبان فارسی با 50% تخفیف ویژه فقط برای 5 خریدار اول. اطلاعات کامل پروژه ی ترجمه شده: تیتر انگلیسی پروژه: A comparative study on illumination preprocessing in face recognition تیتر فارسی: بررسی تحلیلی پیش پردازش روشنایی در تشخیص چهره حجم: 1.500mb تعداد صفحات: صفحات زبان اصلی:11 صفحه به صورت فشرده و با تصویر صفحات ترجم ...

ترجمه تخصصی مقاله ی تشخیص چهره به زبان فارسی ترجمه ی مقاله ی تشخیص چهره ی A comparative study on illumination preprocessing in face recognition به زبان فارسی با 50% تخفیف ویژه فقط برای 5 خریدار اول. اطلاعات کامل پروژه ی ترجمه شده: تیتر انگلیسی پروژه: A comparative study on illumination preprocessing in face recognition تیتر فارسی: بررسی تحلیلی پیش پردازش روشنایی در تشخیص چهره حجم: 1.500mb تعداد صفحات: صفحات زبان اصلی:11 صفحه به صورت فشرده و با تصویر صفحات ترجم ...پایان نامه رمزنگاری مبتنی بر کد گذاری و سیستم رمزنگاری McEliece

رمزنگاری مبتنی بر کدگذاری و سیستم رمزنگاری McEliece

پایان نامه رمزنگاری مبتنی بر کدگذاری و سیستم رمزنگاری McEliece

در این پروژه به مطالعه و بررسی سیستم های رمزنگاری مبتنی بر کدگذاری می پردازیم. به خصوص سیستم رمزنگاری McEliece را بررسی می کنیم و یک روش برای کاهش طول کلید آن ارائه می کنیم. رمزنگاری مبتنی برکدگذاری یک نوع رمزنگاری است که در آن الگوریتم رمزنگاری بر مبنای مسائل موجود در نظریه کدگذاری و پیچیدگی آنها بنا نهاده می شود. این گونه سیستم های رمزنگاری علاوه بر قابلیت رمزنگاری، قابلیت تصحیح خطا روی داده ها را نیز تا حدودی امکان پذیر می سازند.

رمزنگاری مبتنی بر کدگذاری تصور می شود یک گزینه مناسب و امید بخش برای سیستم های رمزنگاری پسا-کوانتومی باشد. نمونه ای از سیستم های رمزنگاری مبتنی بر کدگذاری سیستم رمزنگاری McEliece است که بر مبنای کدهای گوپا در سال 1978 ارائه شده است. این سیستم رمزنگاری علیرغم مزایایی که دارد، به دلیل اینکه طول کلید عمومی آن بزرگ است چندان مورد توجه قرار نگرفته است. اما اخیراً با پیشرفت تکنولوژی و بحث پیدایش کامپیوتر های کوانتومی، سیستم های محاسباتی بر مبنای اصول فیزیک کوانتومی، سیستم های رمزنگاری مبتنی بر کدگذاری به خصوص سیستم رمزنگاری McEliece مورد توجه قرار گرفته اند. از این رو در این پروژه به مطالعه این نوع رمزنگاری به خصوص سیستم رمزنگاری McEliece پرداخته ایم و روش های کاهش طول کلید آنرا بررسی کرده ایم.

ساختار این پروژه به صورت زیر است. در فصل اول مقدمه ای در مورد مساله مورد بحث ارائه می شود. در فصل دوم مفاهیم و مبانی نظری پایان نامه ارائه می شود. سپس در فصل های سوم و چهارم به ترتیب به موضوعات رمزنگاری و کدگذاری پرداخته می شود. در نهایت در فصل پنج قسمت اصلی پروژه یعنی رمزنگاری مبتنی بر کدگذاری و به خصوص سیستم رمزنگاری McEliece بررسی می شوند و یک روش برای کاهش طول کلید این سیستم رمزنگاری ارائه می شود.

شبیه سازی چند پروتکل مسیر یابی AD HOC با استفاده از نرم افزار NS

دانلود متن کامل این پایان نامه با فرمت ورد word پایان نامه دوره کارشناسی کامپیوتر گرایش نرم افزار موضوع: شبیه سازی چند پروتکل مسیر یابی AD HOC با استفاده از نبا استفاده از نرم افزار NS چکیده هدف از ارایه این مقاله بررسی شبکه های AD HOC و پروتکل های مسیر یابی در آن، به همراه معرفی نرم افزار NS و استفاده از آن در شبیه سازی شبکه های کامپیوتری و استنتاج و بررسی نتایج می باشد. شبکههای بیسیم AD HOC شامل مجموعهای از گرههای توزیع شدهاند ک ...

دانلود متن کامل این پایان نامه با فرمت ورد word پایان نامه دوره کارشناسی کامپیوتر گرایش نرم افزار موضوع: شبیه سازی چند پروتکل مسیر یابی AD HOC با استفاده از نبا استفاده از نرم افزار NS چکیده هدف از ارایه این مقاله بررسی شبکه های AD HOC و پروتکل های مسیر یابی در آن، به همراه معرفی نرم افزار NS و استفاده از آن در شبیه سازی شبکه های کامپیوتری و استنتاج و بررسی نتایج می باشد. شبکههای بیسیم AD HOC شامل مجموعهای از گرههای توزیع شدهاند ک ...چکیده

هدف از ارایه این مقاله بررسی شبکه های AD HOC و پروتکل های مسیر یابی در آن، به همراه معرفی نرم افزار NS و استفاده از آن در شبیه سازی شبکه های کامپیوتری و استنتاج و بررسی نتایج می باشد.

شبکههای بیسیم AD HOC شامل مجموعهای از گرههای توزیع شدهاند که با همدیگر به طور بی سیم ارتباط دارند. نودها میتوانند کامپیوتر میزبان یا مسیریاب باشند. مهمترین ویژگی این شبکهها وجود یک توپولوژی پویا و متغیر میباشد که نتیجه تحرک نودها میباشد.

با توجه به اینکه پیکربندی واقعی شبکهها برای آزمایش سناریوهای مختلف مشکل بوده و با مشکلاتی همچون خرید، نصب و تنظیم دستگاهها وتجهیزات شبکه همراه است و با بزرگ شدن شبکهها نیز به این مشکلات افزوده میگردد، استفاده از شبیه سازهای شبکه به عنوان یک نیازبه کار میآید. علاوه بر این، تأمین شرایط شبکه مورد نیاز همانند بار ترافیکی شبکه و یا تشخیص الگوهای مورد نظر و کنترل آنها در شبکههای واقعی دشوار است.

NS به عنوان یک شبیهساز شبکه رویدادگرا و شیء گرا، پرکاربردترین و معروفترین شبیهساز شبکه به خصوص در پروژههای دانشگاهی و تحقیقاتی است. شبیهساز NS میتواند انواع مختلف شبکه مانند شبکه LAN، WAN، Ad-Hoc، Satellite و WiMAX را شبیه سازی کند.

مقدمه

با توجه به پیچیدگی شبکه، شبیه سازی نقش بسیار مهمی هم در تعیین خصوصیات رفتار فعلی شبکه و هم در تعیین اثرات احتمالی ناشی از تغییرات پیشنهاد شده روی عملکرد شبکه دارد.

جانشینی برای شبکههای واقعی با توجه به اینکه پیکربندی واقعی شبکهها برای آزمایش سناریوهای مختلف مشکل بوده و با مشکلاتی همچون خرید، نصب و تنظیم دستگاهها وتجهیزات شبکه همراه است و با بزرگ شدن شبکهها نیز به این مشکلات افزوده میگردد، استفاده از شبیهسازهای شبکه به عنوان یک نیازبه کار میآید. علاوه بر این، تأمین شرایط شبکه مورد نیاز همانند بار ترافیکی شبکه و یا تشخیص الگوهای مورد نظر و کنترل آنها در شبکههای واقعی دشوار است.

همانطور که میبینیم با گذشت زمان، پروتکلهای جدید زیادی همانند نسخههای گوناگون TCP اختراع میشوند. این پروتکلها نه تنها باید تحلیل شوند، بلکه نقاط ضعف و قوت آنها نیز باید به دست آید و با پروتکلهای موجود مقایسه گردند.

در مسیریابی در شبکههای AD HOC نوع حسگر سخت افزار محدودیتهایی را بر شبکه اعمال میکند که باید در انتخاب روش مسیریابی مد نظر قرار بگیرند ازجمله اینکه منبع تغذیه در گرهها محدود میباشد و در عمل، امکان تعویض یا شارژ مجدد آن مقدور نیست.در این جا اهمیت شبیه سازی در این شبکه ها به صورت محسوسی به چشم می خورد.

شبیهسازNS یک شبیهساز شی گرا میباشد که با استفاده از زبانهای c++ و otcl نوشته شده است. نرمافزار NS برای شبیهسازی شبکههای کامپیوتری و شبکــههای گسترده بکـار برده میشود . هدف در این پایان نامه استفاده از این نرم افزار برای شبیه سازی و تحلیل مسیر یابی در شبکه های AD HOC است.

فصل یکم – شبکههای بیسیم AD HOC

1-1- معرفی شبکههای بیسیم AD HOC

AD HOC مجموعه مستقلی شامل کاربرین متحرک است که از طریق لینکهای بی سیم با یکدیگر ارتباط برقرار میکنند. همان طور که در شکل 1-1 مشاهده می شود نودها به طور مستقیم بدون هیچگونه نقطه دسترسی با همدیگر ارتباط برقرار میکنند و سازمان ثابتی ندارند و بنابراین در یک توپولوژی دلخواه شکل گرفتهاند. هر نودی مجهز به یک فرستنده و گیرنده میباشد.

مهمترین ویژگی این شبکهها وجود یک توپولوژی پویا و متغیر میباشد که نتیجه تحرک نودها میباشد. نودها در این شبکهها به صورتی که در شکل 1-2 نشان داده شده به طور پیوسته موقعیت خود را تغییر میدهند که این خود نیاز به یک پروتکل مسیریابی که توانایی سازگاری با این تغییرات را داشته، نمایان میکند. مسیریابی و امنیت در این شبکه از چالشهای امروز این شبکه هاست. شبکههای بی سیم AD HOC خود بر دو نوع میباشند: شبکههای حسگر هوشمند و شبکههای موبایل AD HOC.

در مسیریابی در شبکههای AD HOC نوع حسگر سخت افزار محدودیتهایی را بر شبکه اعمال میکند که باید در انتخاب روش مسیریابی مد نظر قرار بگیرند ازجمله اینکه منبع تغذیه در گرهها محدود میباشد و در عمل، امکان تعویض یا شارژ مجدد آن مقدور نیست؛ لذا روش مسیریابی پیشنهادی در این شبکهها بایستی از انرژی موجود به بهترین نحو ممکن استفاده کند یعنی باید مطلع از منابع گره باشد و اگر گره منابع کافی نداشت بسته را به آن برای ارسال به مقصد نفرستد.

برای اتفاقات غیر قابل پیش بینی اتصالات و شبکههای متمرکز کارا نبوده و قابلیت اطمینان کافی را ندارند. لذا شبکههای AD HOC موبایل نظیر شکل 1-3 ،راه حل مناسبی است، گرههای واقع در شبکههای AD HOC موبایل مجهز به گیرنده و فرستندههای بی سیم بوده و از آنتنهایی استفاده میکنند که ممکن است از نوع Broad cast و یا peer to peer باشند.

دانلود متن کامل این پایان نامه با فرمت ورد word پایان نامه دوره کارشناسی کامپیوتر گرایش نرم افزار موضوع: شبیه سازی چند پروتکل مسیر یابی AD HOC با استفاده از نبا استفاده از نرم افزار NS چکیده هدف از ارایه این مقاله بررسی شبکه های AD HOC و پروتکل های مسیر یابی در آن، به همراه معرفی نرم افزار NS و استفاده از آن در شبیه سازی شبکه های کامپیوتری و استنتاج و بررسی نتایج می باشد. شبکههای بیسیم AD HOC شامل مجموعهای از گرههای توزیع شدهاند ک ...

دانلود متن کامل این پایان نامه با فرمت ورد word پایان نامه دوره کارشناسی کامپیوتر گرایش نرم افزار موضوع: شبیه سازی چند پروتکل مسیر یابی AD HOC با استفاده از نبا استفاده از نرم افزار NS چکیده هدف از ارایه این مقاله بررسی شبکه های AD HOC و پروتکل های مسیر یابی در آن، به همراه معرفی نرم افزار NS و استفاده از آن در شبیه سازی شبکه های کامپیوتری و استنتاج و بررسی نتایج می باشد. شبکههای بیسیم AD HOC شامل مجموعهای از گرههای توزیع شدهاند ک ...تشخیص هوشمند عیوب جوشکاری با پردازش تصویر و شبکه عصبی در متلب

این پایان نامه شامل داکیومنت کامل وکدهای متلب می باشد عنوان پایان نامه : تشخیص هوشمند عیوب جوشکاری با پردازش تصویر و شبکه عصبی تعداد صفحات :116 فصل اول : طرح تحقیق فصل دوم :ادبیات، سوابق و مبانی نظری تحقیق فصل سوم : روش تحقیق فصل چهارم : یافته های تحقیق فصل پنجم : نتیجه گیری و پیشنهادات کدهای متلب : استخراج ویژگی، بهبود و طبقه بندی ...

این پایان نامه شامل داکیومنت کامل وکدهای متلب می باشد عنوان پایان نامه : تشخیص هوشمند عیوب جوشکاری با پردازش تصویر و شبکه عصبی تعداد صفحات :116 فصل اول : طرح تحقیق فصل دوم :ادبیات، سوابق و مبانی نظری تحقیق فصل سوم : روش تحقیق فصل چهارم : یافته های تحقیق فصل پنجم : نتیجه گیری و پیشنهادات کدهای متلب : استخراج ویژگی، بهبود و طبقه بندی ...